IP Spoofing Nedir? IP Sahtekarlığı Ne Kadar Tehlikelidir?

Bireysel ya da kurumsal tüm internet kullanan organizasyonların sanal ağdaki kimliği IP adresi tarafından belirlenir. Ancak bu kimlik, çok güvenli değildir ve sürekli çalınma ya da kötüye kullanılma riski taşır.

Bilgi teknolojileri üzerinden sahtekarlık yapmak isteyen kişiler, bu kimliği ele geçirdiklerinde internet trafiğinizi, verilerinizi de ele geçirmiş olurlar. Böylelikle sizin adınıza çeşitli siber suçlar işleyebilirler. Buna IP Spoofing (IP Sahtekarlığı) denir.

IP Spoofing Uygulamaları

IP spoofing uygulaması kısaca, değiştirilmiş kaynak adresine sahip İnternet Protokolü (IP) paketlerinin oluşturulmasıdır. İnternet protokolleri, bilgisayar ve internet ağları üzerinden veri gönderen temel protokol paketleridir. Tüm IP paketlerinde bir başlık olur ve bu paket, gideceği hedef adresi içeren bir sayısal kaynaktan oluşur. IP sahtekarlığında, uygulayan kişi protokol paketi başlığını değiştirir ve trafiğin başlangıçta yasal bir kaynaktan geliyormuş gibi görünmesini sağlar. Böylelikle gönderilen IP paketi, hedef cihaza saldıracak şekilde kötüye kullanılmak için tekrar şekillendirilmiş olur.

IP spoofing uygulaması kısaca, değiştirilmiş kaynak adresine sahip İnternet Protokolü (IP) paketlerinin oluşturulmasıdır. İnternet protokolleri, bilgisayar ve internet ağları üzerinden veri gönderen temel protokol paketleridir. Tüm IP paketlerinde bir başlık olur ve bu paket, gideceği hedef adresi içeren bir sayısal kaynaktan oluşur. IP sahtekarlığında, uygulayan kişi protokol paketi başlığını değiştirir ve trafiğin başlangıçta yasal bir kaynaktan geliyormuş gibi görünmesini sağlar. Böylelikle gönderilen IP paketi, hedef cihaza saldıracak şekilde kötüye kullanılmak için tekrar şekillendirilmiş olur.

IP Spoofing Nasıl Çalışır?

IP sahtekarlığının temeli aslında bir “yanıltma”dan ibarettir. Sistemin nasıl ilerlediğini netleştirmek için çalışma prensibi şöyle maddelendirilebilir:

IP sahtekarlığının temeli aslında bir “yanıltma”dan ibarettir. Sistemin nasıl ilerlediğini netleştirmek için çalışma prensibi şöyle maddelendirilebilir:

- İnternet üzerinden birbirinden bağımsız şekilde gelen ve içinde bilgi olan paketler iletildikten sonra kodu çözülmek üzere alıcıda birleştirilir.

- Her paket, gönderen ve alan makinenin IP adresine dair verileri ve gönderilen bilgiyi içerir.

- Kaynağın IP adresi başka bir IP adresini taklit edecek şekilde değiştirildiğinde saldırı başlatılmış olur.

- Saldırıda adresi değiştirilen IP paketi, meşru ve güvenilir başka bir kaynaktan geliyormuş gibi gösterilir.

- Kaynak gerçek gibi göründüğü için veriler alıcı tarafından kabul edilir.

- Siber saldırgan, IP adresi başlığını değiştirmek için çeşitli IP sızdırma araçlarını kullanır.

- Adres bir kez harici olarak değiştirildiğinde alıcının bunu tanımlaması, ölçmesi ve filtrelemesi imkansızdır.

IP Spoofing Nasıl Mümkün Olur?

İnternet trafiğindeki gönderilen ve alınan veriler, birden fazla kullanıcıya iletilmeden hemen önce paketlere ayrılır. İletimleri ayrı ayrı ve birbirinden bağımsız gerçekleşir. Hedefe ulaştığında, kaynaktan gelen tüm paketler, taşıdıkları verileri elde etmek için birleştirilir. Veri aktarımı, tipik bir bağlantıda önceden tanımlı bir protokol çerçevesinde gerçekleşir. Bilişim teknolojisi üzerine eğitim alan kişiler bu protokole TCP/IP protokolü denir. Bu protokol internetteki tüm trafiği belirler ancak kendi içinde boşlukları bulunur.

İnternet trafiğindeki gönderilen ve alınan veriler, birden fazla kullanıcıya iletilmeden hemen önce paketlere ayrılır. İletimleri ayrı ayrı ve birbirinden bağımsız gerçekleşir. Hedefe ulaştığında, kaynaktan gelen tüm paketler, taşıdıkları verileri elde etmek için birleştirilir. Veri aktarımı, tipik bir bağlantıda önceden tanımlı bir protokol çerçevesinde gerçekleşir. Bilişim teknolojisi üzerine eğitim alan kişiler bu protokole TCP/IP protokolü denir. Bu protokol internetteki tüm trafiği belirler ancak kendi içinde boşlukları bulunur.

Gönderici ve alıcı arasındaki bilgi aktarımının başarılı şekilde sağlanması için protokolün üç yönlü TCP doğrulamasını (el sıkışma olarak ifade edilir) tamamlaması beklenir. Siber saldırgan, TCP doğrulamasının üçüncü aşamasına başlamadan önce el sıkışmasını durdurur. Bunu, protokoldeki boşlukları kullanarak gerçekleştirir. Durdurma işleminden sonra saldırgan, sahte IP adresini içeren sahte bir onay gönderir. Alıcı, gerçek göndericiyle bağlı olduğunu düşünerek veri aktarımını sağlamaya başladığında aslında sahte bir IP ile eşleşmiş olduğunu fark etmeyebilir.

IP Sahtekarlığı Çeşitleri Nelerdir?

Genel olarak, IP sızdırma saldırılarının dört kategorisi vardır:

Genel olarak, IP sızdırma saldırılarının dört kategorisi vardır:

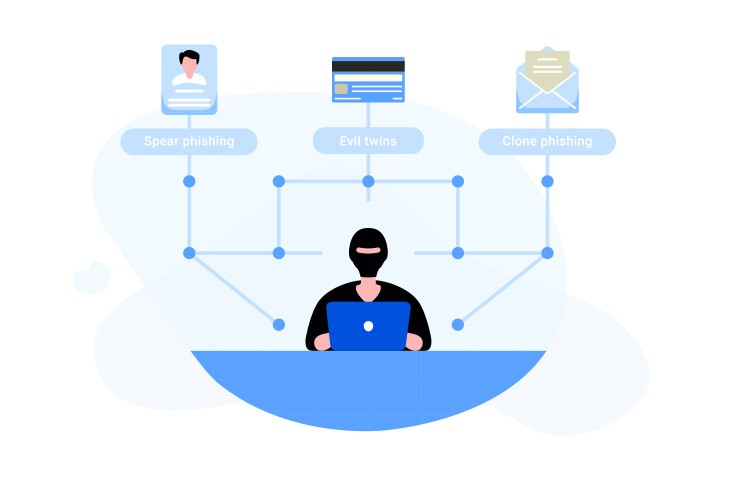

- Kör (Blind) Spoofing: Kör sızdırmada saldırgan, hedefine birkaç paket gönderir. Genellikle bu siber saldırganlar yerel ağın sınırları dışında bulunur ve çoğunlukla söz konusu ağda iletimin nasıl gerçekleştiğinden habersizdir. Bu nedenle, saldırıyı hazırlamadan önce, paketlerin okunduğu sırayı öğrenmekle ilgilenmeye eğilimlidirler.

- Kör Olmayan Sahtekarlık: Kör olmayan sahtecilikte, saldırgan ve hedefi aynı alt ağda bulunur. Paketlerin sırasını belirlemek için öncelikli olarak dizin bilgisini taramaya başlar. Bu bilgi ellerine geçtiğinde korsanlar başka güvenilir ve meşru makineyi taklit ederek kimlik doğrulamasını atlar.

- Hizmet Reddi (DoS) Saldırısı: Bu tür saldırılarda, söz konusu fail, hedefine çok sayıda farklı makineden paketler ve mesajlar gönderir. Bu nedenle, DoS saldırıları durumunda IP adresi sızdırma kaynağının belirlenmesi son derece karmaşık bir iş haline gelir. Sonuç olarak, saldırının kaynağı izlenemediğinden engellenemez.

- Ortadaki Adam Saldırısı: Bu saldırılarda kötü niyetli kişi, diğer iki iletişim sistemi arasında iletilen ve değiş tokuş edilen mesajları veya paketleri keser.

IP Sahtekarlığı Ne Kadar Tehlikelidir?

Birçok kanuna göre birinci derecede suç delili olmaması, IP sahtekarlığı yapan kişilerin daha büyük ölçekli hasar vermek için daha fazla keşif yapmasına neden olur. Bu hasarlar, sürekli sıkıntılara da neden olduğu için daha fazla kullanılır. Veri tabanlarına ulaşmak bilgisayarlarda kolay olsa da IP adresiyle telefona sızma imkansızdır. Bunun için telefonlara bir casus programı yüklenmesi gerekir. IP sahtekarlığının en yaygın kullanımlarının listesini bulabilirsiniz:

Birçok kanuna göre birinci derecede suç delili olmaması, IP sahtekarlığı yapan kişilerin daha büyük ölçekli hasar vermek için daha fazla keşif yapmasına neden olur. Bu hasarlar, sürekli sıkıntılara da neden olduğu için daha fazla kullanılır. Veri tabanlarına ulaşmak bilgisayarlarda kolay olsa da IP adresiyle telefona sızma imkansızdır. Bunun için telefonlara bir casus programı yüklenmesi gerekir. IP sahtekarlığının en yaygın kullanımlarının listesini bulabilirsiniz:

- IP Yetkilendirmesinin ve Güvenlik Duvarlarının Atlanması: Siber saldırganlar ve korsanların IP Spoofing saldırısı gerçekleştirmesinin başlıca nedeni, temel güvenlik önlemlerini aşmaktır. Kötü niyetli kişi, orijinal IP’si kara listede olsa ve engellenmiş olsa bile sahte bir IP kullanarak onu atlayabilir. Bunun yanı sıra yalnızca güvenilir ve meşru IP’lerden gelen bağlantılara izin vermeyi amaçlayan beyaz listeleri olan sistemleri de kapsar. Bu nedenle, şirketlerin yalnızca IP yetkilerine güvenmesi onları tamamen savunmasız bırakır. Bunun yerine berqnet gibi ekstra kimlik doğrulama hizmetlerinden yararlanması sağlanır.

- DoS Saldırıları: Bir DoS saldırısı, bir sunucuyu veya web sitesini çok sayıda dolandırıcılık isteğine maruz bırakarak çökertme amacına hizmet eder. Genellikle bu istekler, botnet solucanlarının bulaştığı cihazlar tarafından verilir. Bu vakaların çoğunda, bilgisayarlarında bot olan kullanıcılar, siber saldırganın özel ordusunun bir parçası olarak hizmet ettiklerinin farkında değillerdir. Ek olarak saldırgan, aldatıcı iletişimleri yeniden yönlendirmek için IP sahtekarlığından da faydalanabilir.

- Ortadaki Adam Saldırıları: Bu saldırılar çoğunlukla Wi-Fi konumlarının genellikle güvenli olmadığı havaalanları ve kafelere özgüdür. Bir ortadaki adam saldırısı sırasında değiştirdiğiniz bilgilerin hiçbiri güvenli değildir, çünkü ilgili iki taraf arasındaki tüm iletişimi ele geçiren bilgisayar korsanı tarafından sürekli olarak yakalanma riski taşır. Bir VPN (Sanal Özel Ağ) kullanmak, genellikle bir ağın ortadaki adam saldırısından korunmasını sağlamanın en iyi yollarından biri olarak kabul edili

IP Spoofing Hakkında Merak Edilenler

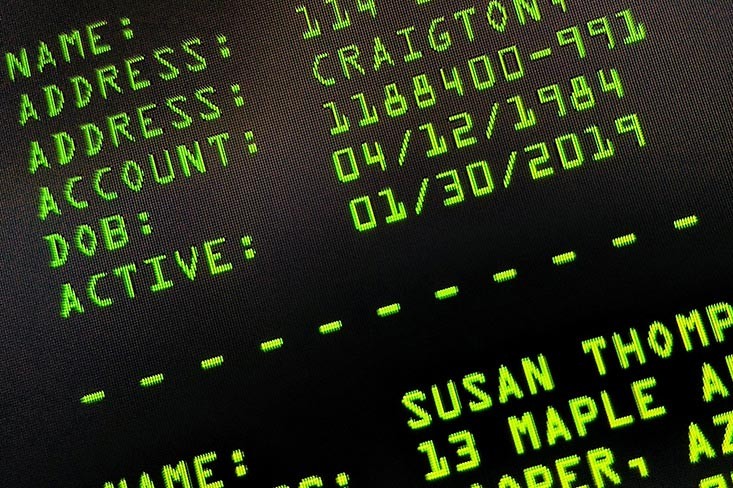

IP üzerinden veri bankalarının ele geçirilmesi, data çekme ve bu datanın kötüye kullanılması önlenebilir güvenlik problemleridir. Konu hakkında en çok merak edilenler ve yanıtları şöyledir:

IP üzerinden veri bankalarının ele geçirilmesi, data çekme ve bu datanın kötüye kullanılması önlenebilir güvenlik problemleridir. Konu hakkında en çok merak edilenler ve yanıtları şöyledir:

IP Spoofing Nasıl Engellenebilir?

IP Sahtekarlığı, engellenmesi çok zor bir durumdur. Ancak sahte paketlerin bir ağa sızmasını durdurmak için çeşitli önlemler alınabilir. Bu önlemlerin en iyisi, geniş filtrelemedir.

Geniş Filtreleme Sistemleri Nasıl Çalışır?

Bu sistemler genellikle gelen IP paketlerini inceler ve kaynak başlıklarına bakar. Böylelikle ağdaki bir saldırganın IP sahtekarlığı kullanarak gönderdiği kötü niyetli saldırıyı başlatan paketleri göndermesini engeller. Sistem, aynı zamanda bu paketlere meşru kaynak başlıklarına sahip olmasını sağlayan çıkış filtrelemesi uygular.

Bu Filtreleme Sistemleri Zorunlu mu?

Bu tip saldırıların, özellikle şirketlerdeki veri bankasını kullanması, şirketin Kişisel Verileri Koruma Kanunu’na karşı gerekli sistemsel önlemleri almaması olarak tanımlanır. 6698 sayılı Kanun, zararı engelleyen mevzuatları da içerir ve bu mevzuatlar, şirketlere büyük yaptırımlar uygular. Bu nedenle filtreleme sistemleri, alınması gereken tedbirler arasındadır ve verilerin korunması için zorunluluktur.

IP Adresiyle Telefona Sızma Nasıl Olur?

Sadece IP adresi üzerinden telefona sızma gerçekleşmez. Kötü niyetli kişilerin, ilgili telefona bir casus programı yüklemesi gerekir. Bu nedenle kişisel eşya olan telefonun ortada bırakılmaması gerekir. Bu tip eşyalarda kilit – güvenlik ekranının olmaması da onu saldırıya açık bırakacaktır. Bunun yanı sıra özellikle telefondaki şifreler belirli dönemlerle değiştirilmeli ve güçlü şifreler kullanılmalıdır.

Hem şirketinizde bulunan hem de kişisel bilgisayarınızdaki tüm verileri korumak için öncelikli olarak bir firewall oluşturmanız gerekir. Ancak bu firewall türü uygulamaların kendileri de korsan yazılımlar üretmiş olabilirler. Bu nedenle siber güvenliğinizi korumanız için güvenilir firmalara başvurmanız önem taşır. Deloitte Fast 50’de yer alan tek firewall markası olan Berqnet sizin için verilerinizi korur.