SOC nedir? Security Operations Center (SOC) Kurulum Aşamaları Nelerdir?

Security Operations Center ifadesinin kısaltması olan SOC; bir kurumun güvenlik operasyonlarını izleme, analiz etme, problemleri tespit etme ve yönetme gibi faaliyetlerini sürdürdüğü güvenlik operasyonları merkezidir.

Peki güvenlik operasyonları merkezinde incelenen aktiviteler nelerdir? Güvenlik operasyonları merkezi; bir kurumun ağ, sunucu, veri tabanı, sistem, web sitesi ve diğer tüm uygulamalarının aktivitelerini izlemeye yarar. İlgili güvenlik ekipleri, SOC aracılığıyla izledikleri aktivitelerde herhangi bir problem tespit ettiklerinde güvenlik ihlalini gidermek ve riski ortadan kaldırmak için problemi analiz ederler. Ardından yaptıkları analizleri, inceledikleri aktiviteleri ve tespit ettikleri problemlerin nerede ve nasıl oluştuğunu bir rapor haline getirirler. Bu rapor doğrultusunda kurumlar siber güvenlik operasyonlarını daha etkili bir şekilde yönetebilmek için güvenlik aksiyonları alabilir.

SOC Ne İşe Yarar?

Bir kurumdaki ağ, uygulama ve sistemleri izleyen ve analiz eden güvenlik operasyonları merkezinin görevleri şunlardır:

- Aktiviteleri izlemek amacıyla yapılacak olan loglamalar için altyapının kurulması SOC tarafından gerçekleştirilir.

- SOC’de taranan ağ, uygulama ve sistemlerde ortaya çıkabilecek olası güvenlik problemleri analiz edilerek raporlanır.

- SOC’de olası siber saldırı risklerine karşı alarmlar kurulabilir ve kritik durumlarda güvenlik analistleri, siber güvenlik mühendisleri ve yöneticiler bilgilendirilebilir.

- SOC; bir kurumun güvenlik operasyonlarını bir merkez üzerinde analiz etmesini ve problemlerin çözümü için aksiyon almasını sağlar. Bu süreçte kurumlar, mevcut problemlerini tespit ederken gelecekteki olası saldırılara karşı da tedbirler alabilir.

- Kurumlar SOC raporunda elde ettikleri sonuca göre yeni siber güvenlik politikaları belirleyebilir ya da mevcutta bulunan güvenlik politikalarını güncelleyebilir.

SOC Nasıl Kurulur?

Kurumda bir güvenlik operasyonları merkezi yani SOC kurulumunu yaparken ekipleri plan ve stratejik hedefler doğrultusunda bilgilendirmeli, SOC için gereken altyapıyı oluşturmalı ve operasyonları yönetecek ekip üyelerini belirlemelisiniz. SOC kurulumu temel olarak analiz, planlama, kurulum ve işletim olmak üzere dört aşamadan oluşur.

1- Analiz

Analiz aşamasında kurumunuzun siber güvenlik alanında sahip olduğu nitelikli personelleri, güvenlik protokollerini ve operasyonların yönetimi sürecinde kullandığınız yazılım araçlarını analiz edebilirsiniz.

2- Planlama

Analizler doğrultusunda kurumunuzun eksiklerini tespit ederek ulaşmanız gereken siber güvenlik hedefleri doğrultusunda yeni stratejiler belirleyebilir ya da mevcut planlarınızın üzerinde değişiklik yapabilirsiniz.

3- Kurulum

SOC kurulum aşamasında güvenlik operasyonlarının sorunsuz bir şekilde yönetilebilmesi için gereken insan kaynağı, donanım ve yazılım teknolojileri kullanılır. Bu aşamada ilgili kontrolleri yaparak gerekli kaynakları temin edebilmek için çalışmalar yapabilirsiniz.

4- İşletim

İşletim aşaması siber güvenlik operasyonları merkezinin faaliyetlerini yürütmesi ve sürekli iyileştirilmesi çalışmalarını kapsar. Koruma, tespit, müdahale ve geri dönüş olarak dörde ayrılan işletim aşamasının amaçları şunlardır:

- Koruma: Siber saldırganların kurumda yer alan ağ, sistemi web sitesi ve diğer tüm uygulamalara erişimini ve veri kaybını engellemek için alınan tedbirlerdir. Bu tedbirler, anlık olarak izlenen siber güvenlik operasyonları merkezinde oluşabilecek risklere karşı alınır. Merkezdeki değişim durumunda ise yeniden değerlendirilerek yeni çözüm yöntemleri geliştirebilirsiniz.

- Tespit: Kuruma iç ya da dış kaynaklardan yapılan siber saldırıları ortaya çıkarmaktır. Tespit aşamasında siber saldırının hangi bölgeye ne amaçla yapıldığını belirleyebilir ve ardından siber saldırganın saldırı sonucunda erişebileceği alanları analiz edebilirsiniz.

- Müdahale: Tespit edilen siber saldırılara karşı veri kaybını engellemek ve ağ, sistem, uygulama ya da web sitelerinin güvenliğini sağlamak için müdahalede bulunmanız gerekir. Kurumunuzda faaliyet gösteren ilgili siber güvenlik analist, yönetici ve mühendisler; mevcut saldırıları engellemek ve olası riskleri ortadan kaldırmak için çeşitli yazılım, donanım ve diğer teknik araçları kullanarak çalışmalar yapar.

- Geri Dönüş: Sistemi devamlı olarak güvenli hale getirmektir. Geri dönüş kapsamında yapılan çalışmalarda koruma, tespit ve müdahale sonucunda karşı karşıya geldiğiniz durumları raporlayabilirsiniz. Bu raporlar ile insan, operasyon ve teknoloji bileşenlerinizi daha iyi bir şekilde planlayarak siber güvenlik operasyonları merkezinden aldığınız verimi artırabilirsiniz.

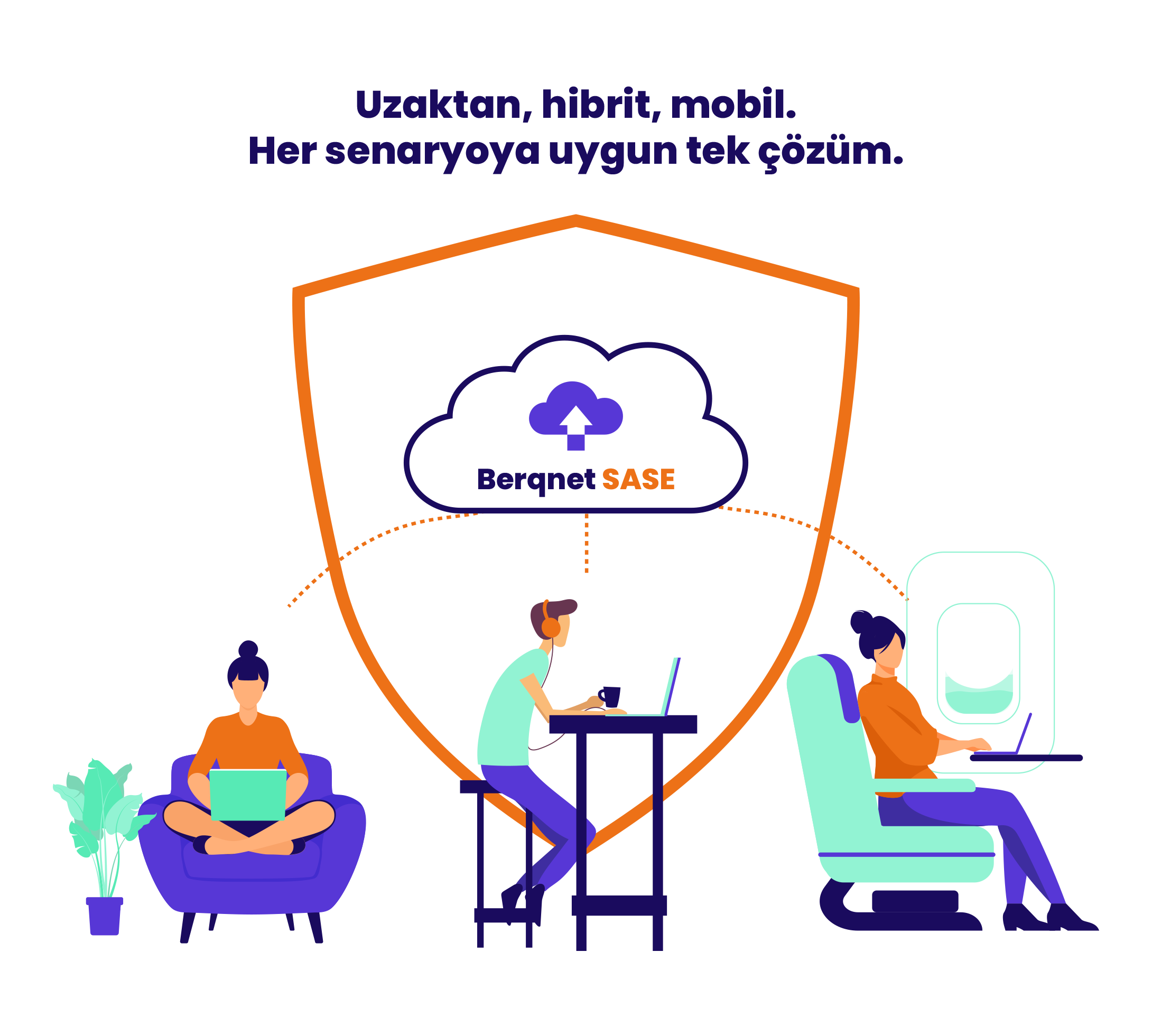

Siber Güvenliğin Modern Hali: SASE

Secure Access Service Edge anlamına gelen SASE, Berqnet tarafından tasarlanan ve ağınızı tek bir platformdan yönetmenizi sağlayan bir teknolojidir. SASE; Güvenli İnternet Erişimi, Sıfır Güven Yaklaşımı (ZTNA) ve Merkezi Yönetim olmak üzere çeşitli bileşenlerden oluşur. Bu bileşenler sayesinde ağ ve güvenlik operasyonlarını tek bir merkez üzerinden yönetmeniz ve operasyon verimliliğini artırmanız mümkündür. Bunun yanı sıra Berqnet yapay zekâ desteği ile şubeler ve merkez arasındaki güvenlik operasyonlarını tek bir ekrandan rahatlıkla takip edebilirsiniz.

Sıkça Sorulan Sorular

En çok okunanlar