Phishing (Oltalama) Saldırısı Nedir?

Phishing saldırıları veri ihlallerinin ~%90'ının başlangıç noktasıdır. Bu yazıda phishing'in tanımını, spear phishing ve whaling gibi türlerini, kullanılan teknikleri ve korunma önlemlerini öğreneceksiniz.

Phishing (Oltalama) Nedir?

Phishing (oltalama), siber suçluların kullanıcıların hassas bilgilerini çalmak amacıyla sahte e-postalar, mesajlar veya web siteleri kullanarak gerçekleştirdiği bir sosyal mühendislik saldırısıdır. Bu kritik siber tehdit, günümüzde kurumsal ve bireysel kullanıcılar için vazgeçilmez bir güvenlik sorunu haline gelmiştir. Saldırganlar, güvenilir kurumları taklit ederek kullanıcıları kandırmaya çalışır ve kişisel bilgileri, şifreler, kredi kartı numaraları gibi hassas verileri elde etmeyi hedefler.

Bu kapsamlı siber dolandırıcılık yöntemi, özellikle e-posta kanalını kullanarak milyonlarca kullanıcıyı hedef alabilir. Modern phishing saldırıları, gelişmiş teknolojiler ve sosyal mühendislik taktikleri sayesinde giderek daha sofistike hale gelmektedir. Saldırganlar, kullanıcıların güvenini kazanmak için tanıdık marka logolarını, resmi dil kullanımını ve aciliyet hissi yaratan mesajları stratejik olarak kullanır.

Temel Kavramlar ve Tanımlar

Phishing terimi, “fishing” (balık tutma) kelimesinden türetilmiştir ve saldırganların tıpkı balık tutarcasına “yem” kullanarak kurbanlarını yakalamaya çalışmasını ifade eder. Bu etkili analoji, saldırının temel mantığını mükemmel şekilde açıklar. Oltalama saldırıları, genellikle sahte e-postalar, SMS mesajları, sosyal medya mesajları veya telefon aramaları yoluyla gerçekleştirilir.

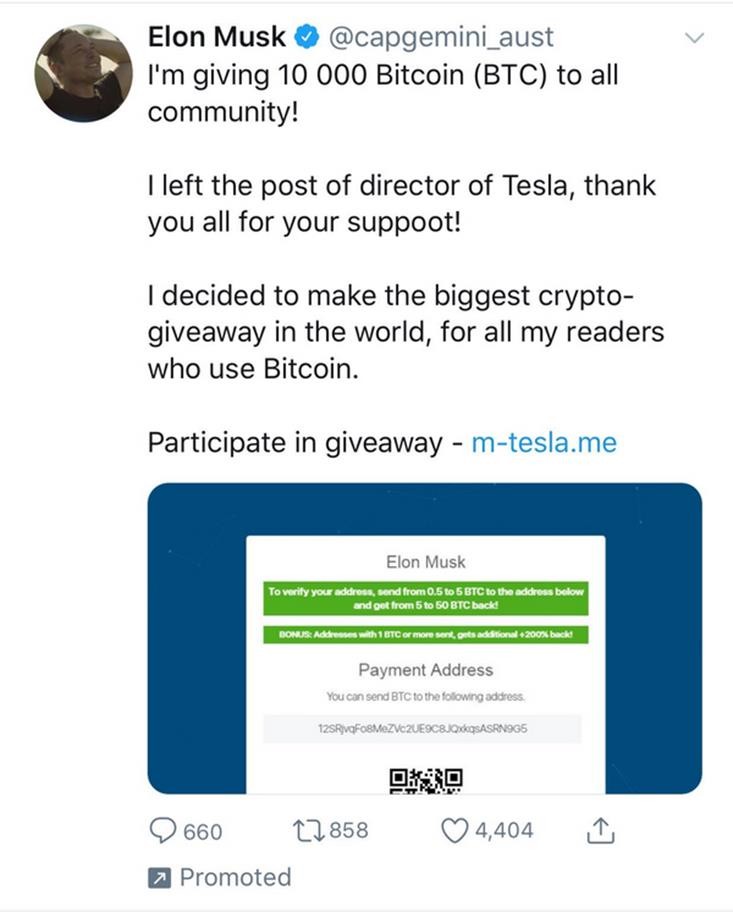

Kimlik avı olarak da bilinen bu saldırı türü, kullanıcıların güvenilir kaynaklardan geldiğini düşündükleri mesajlara yanıt vermelerini sağlayarak başarılı olur. Saldırganlar, bankalar, sosyal medya platformları, e-ticaret siteleri gibi popüler servisleri taklit ederek kullanıcıların dikkatini çekmeye çalışır. Bu detaylı taklit süreçleri, profesyonel tasarım ve ikna edici içerik kullanımını içerir.

Phishing ve Sosyal Mühendislik İlişkisi

Phishing saldırıları, sosyal mühendisliğin en yaygın uygulama alanlarından birisidir. Sosyal mühendislik, insan psikolojisini manipüle ederek güvenlik önlemlerini aşmayı hedefleyen bir tekniktir. Saldırganlar, korku, merak, güven ve aciliyet gibi duygusal tetikleyicileri kullanarak kullanıcıların mantıklı düşünmelerini engeller ve hızlı karar vermelerini sağlar.

Bu bütünsel yaklaşım, teknik güvenlik önlemlerinin yanı sıra insan faktörünü de hedef alır. Saldırganlar, kullanıcıların davranış kalıplarını analiz ederek en etkili saldırı zamanlarını ve yöntemlerini belirler. Özellikle stresli dönemler, tatil öncesi veya sonrası gibi zamanlarda kullanıcıların dikkat seviyelerinin düşük olduğu dönemler tercih edilir.

Phishing Saldırılarının Amacı Nedir?

Phishing saldırılarının temel amacı, kullanıcıların hassas bilgilerini elde ederek finansal kazanç sağlamak veya kurumsal sistemlere yetkisiz erişim elde etmektir. Bu stratejik saldırılar, çok katmanlı hedefler güder ve saldırganların farklı motivasyonları olabilir. Modern siber suçlular, elde ettikleri bilgileri hem doğrudan kullanır hem de karanlık web üzerinde satarak gelir elde ederler.

Saldırganların hedefleri arasında bireysel kullanıcılardan kurumsal ağlara kadar geniş bir yelpaze bulunur. Her hedef türü için özelleştirilmiş taktikler geliştirilir ve saldırının başarı oranını artırmak için detaylı araştırmalar yapılır. Bu kapsamlı yaklaşım, phishing saldırılarını günümüzün en etkili siber tehditlerinden biri haline getirir.

Kişisel Bilgilerin Çalınması

Phishing saldırılarının en yaygın hedefi, kullanıcıların kişisel bilgilerini çalmaktır. Bu bilgiler arasında ad-soyad, doğum tarihi, adres bilgileri, telefon numaraları ve e-posta adresleri yer alır. Saldırganlar, bu temel bilgileri kullanarak kimlik hırsızlığı gerçekleştirebilir veya daha kapsamlı saldırılar için zemin hazırlayabilir.

Elde edilen kişisel veriler, sahte hesap açma, kredi başvuruları yapma veya mevcut hesaplara yetkisiz erişim sağlama amacıyla kullanılır. Bu hassas bilgiler, karanlık web pazarlarında yüksek fiyatlara satılabilir ve organize suç örgütleri tarafından sistematik olarak kullanılabilir. Özellikle sosyal güvenlik numaraları ve kimlik numaraları gibi kritik bilgiler, uzun vadeli finansal kayıplara neden olabilir.

Finansal Dolandırıcılık

Finansal dolandırıcılık, phishing saldırılarının en zararlı sonuçlarından birisidir. Saldırganlar, kullanıcıların banka hesap bilgilerini, kredi kartı numaralarını ve online bankacılık şifrelerini elde etmeye odaklanır. Bu bilgiler kullanılarak doğrudan para transferleri gerçekleştirilir veya sahte alışverişler yapılır.

Modern finansal phishing saldırıları, gerçek banka arayüzlerinin mükemmel kopyalarını kullanır ve kullanıcıları sahte giriş sayfalarına yönlendirir. Bu gelişmiş taktikler, SSL sertifikaları ve güvenlik sembolleri gibi güven işaretlerini de taklit edebilir. Saldırganlar, elde ettikleri finansal bilgileri hızla kullanarak iz bırakmamaya çalışır ve bu da tespit sürecini zorlaştırır.

Kurumsal Sistemlere Sızma

Kurumsal hedefli phishing saldırıları, şirket ağlarına sızma ve hassas iş verilerine erişim sağlama amacı güder. Bu sofistike saldırılar, genellikle çalışanları hedef alarak kurumsal e-posta sistemleri, müşteri veritabanları ve ticari sırlar gibi kritik bilgilere ulaşmayı hedefler. Başarılı kurumsal saldırılar, milyonlarca dolar değerinde kayıplara neden olabilir.

Saldırganlar, kurumsal hedefler için detaylı keşif çalışmaları yapar ve şirket hiyerarşisi, kullanılan teknolojiler ve iş süreçleri hakkında bilgi toplar. Bu kapsamlı hazırlık süreci, saldırının başarı oranını önemli ölçüde artırır. Kurumsal sistemlere sızan saldırganlar, uzun süre tespit edilmeden faaliyet gösterebilir ve sürekli veri sızıntılarına neden olabilir.

Farklı Phishing Türleri Nelerdir?

Phishing saldırıları, hedef kitle ve kullanılan yöntemlere göre çeşitli türlere ayrılır. Her tür, kendine özgü taktikler ve hedef grupları kullanır. Bu çok katmanlı yaklaşım, saldırganların farklı kullanıcı profillerine yönelik optimize edilmiş saldırılar düzenlemesini sağlar. Modern siber suçlular, teknolojinin gelişimiyle birlikte sürekli yeni phishing türleri geliştirmekte ve mevcut yöntemleri iyileştirmektedir.

Saldırı türlerinin çeşitliliği, hem bireysel kullanıcılar hem de kurumsal güvenlik ekipleri için büyük bir meydan okuma oluşturur. Her phishing türü, farklı güvenlik önlemleri ve farkındalık seviyesi gerektirir. Bu nedenle, kapsamlı bir güvenlik stratejisi oluşturmak için tüm phishing türlerini anlamak hayati öneme sahiptir.

E-posta Phishing

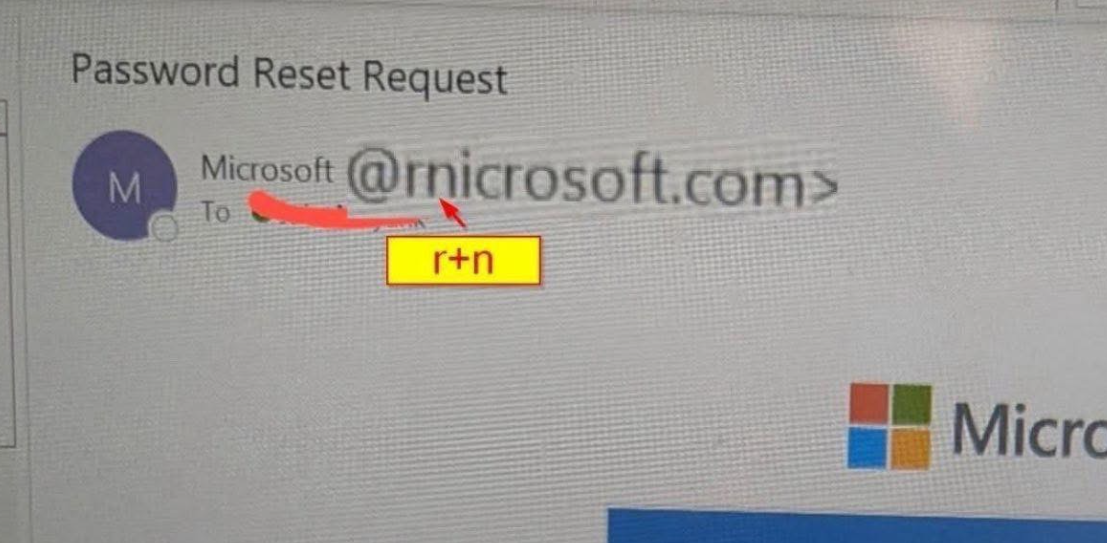

E-posta phishing, en yaygın ve geleneksel phishing türüdür. Saldırganlar, binlerce kullanıcıya aynı anda sahte e-postalar göndererek geniş bir ağ kurar. Bu e-postalar, genellikle popüler markaları taklit eder ve kullanıcıları acil eylem almaya teşvik eden mesajlar içerir. Başarılı e-posta phishing saldırıları, kullanıcıları sahte web sitelerine yönlendirir veya zararlı eklentiler indirmelerini sağlar.

Modern e-posta phishing saldırıları, gelişmiş tasarım teknikleri ve kişiselleştirme kullanır. Saldırganlar, hedef kullanıcıların önceki aktivitelerini analiz ederek daha ikna edici mesajlar oluşturur. Bu detaylı yaklaşım, geleneksel spam filtrelerini aşmayı ve kullanıcıların güvenini kazanmayı kolaylaştırır.

Spear Phishing (Hedefli Saldırılar)

Spear phishing, belirli kişileri veya organizasyonları hedef alan özelleştirilmiş saldırılardır. Bu etkili taktik, hedef hakkında detaylı araştırma yapılması ve kişiselleştirilmiş mesajlar oluşturulmasını içerir. Saldırganlar, sosyal medya profillerini, iş ilişkilerini ve kişisel bilgileri analiz ederek son derece ikna edici saldırılar düzenler.

Bu stratejik yaklaşım, genel phishing saldırılarından çok daha yüksek başarı oranlarına sahiptir. Spear phishing saldırıları, genellikle yüksek değerli hedefleri odaklar ve önemli finansal veya stratejik kazançlar sağlayabilir. Kurumsal ortamlarda, bu saldırılar genellikle belirli departmanları veya pozisyonları hedef alır.

Whaling (Üst Düzey Yönetici Hedefli)

Whaling saldırıları, üst düzey yöneticileri, CEO’ları ve karar vericileri hedef alan özel phishing türüdür. Bu sofistike saldırılar, yüksek profilli hedeflerin sahip olduğu kritik bilgilere ve yetkilerine odaklanır. Saldırganlar, bu hedefler için en gelişmiş taktikleri kullanır ve uzun vadeli hazırlık süreçleri yürütür.

Whaling saldırıları, genellikle iş dünyasından gelen mesajları taklit eder ve acil iş kararları gerektiren durumları simüle eder. Bu saldırılar, büyük finansal transferler, hassas bilgi paylaşımı veya güvenlik protokollerinin değiştirilmesi gibi kritik eylemleri hedefler. Başarılı whaling saldırıları, kurumlar için milyonlarca dolar değerinde kayıplara neden olabilir.

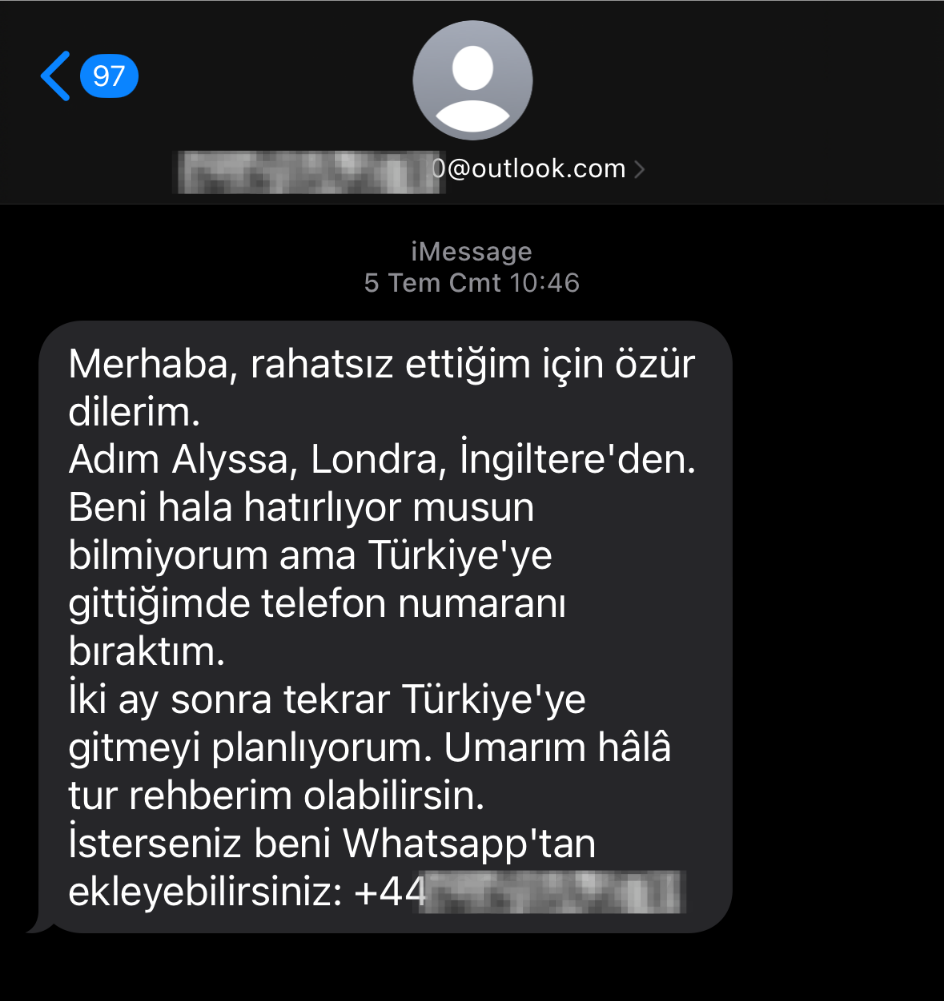

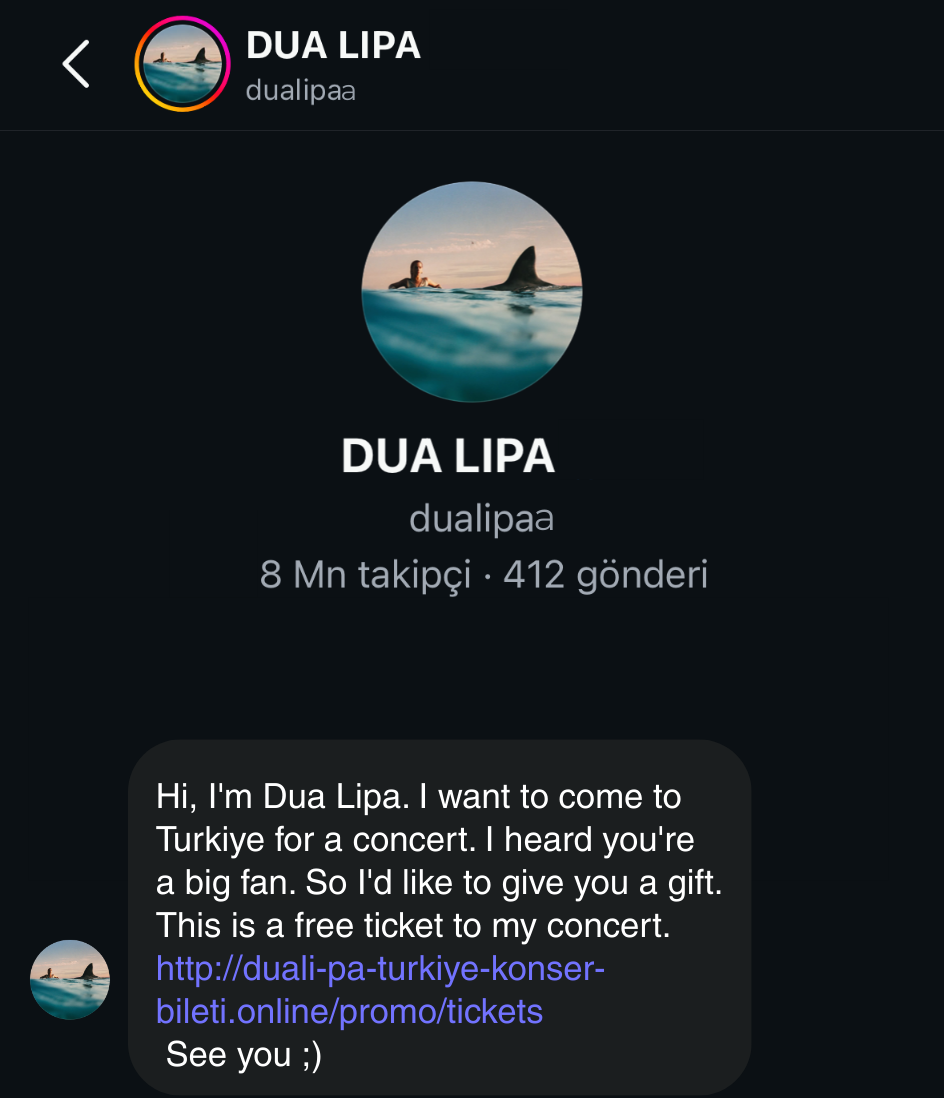

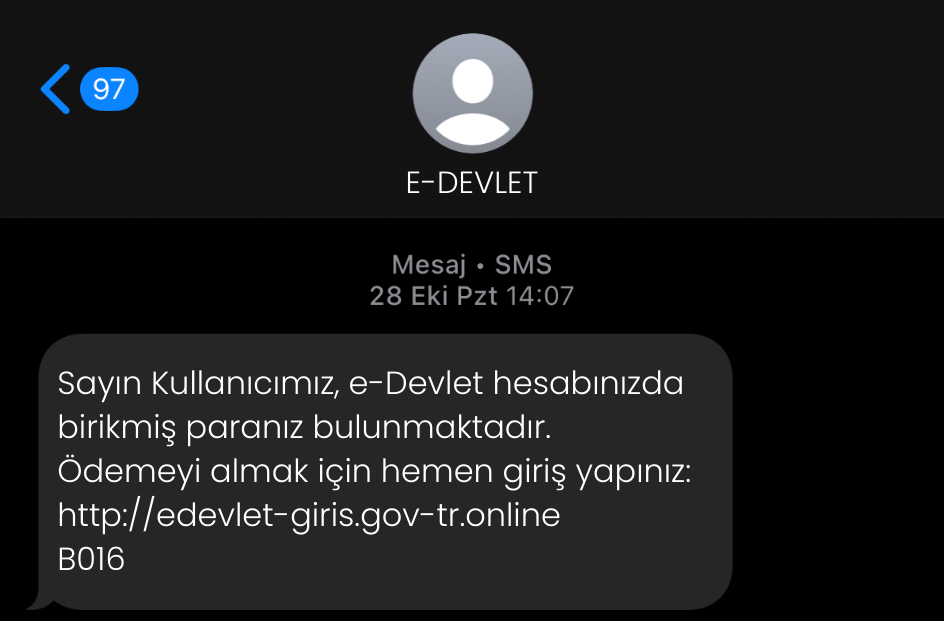

Smishing (SMS Phishing)

Smishing, SMS mesajları yoluyla gerçekleştirilen phishing saldırılarıdır. Mobil cihazların yaygınlaşmasıyla birlikte bu saldırı türü giderek daha popüler hale gelmiştir. Saldırganlar, kısa ve etkili mesajlar kullanarak kullanıcıları hızlı eylem almaya teşvik eder. SMS’lerin kişisel doğası, kullanıcıların bu mesajlara daha fazla güven duymasına neden olur.

Smishing saldırıları, genellikle banka uyarıları, teslimat bildirimleri veya güvenlik uyarıları şeklinde gelir. Bu mesajlar, kullanıcıları sahte web sitelerine yönlendirir veya zararlı uygulamalar indirmelerini sağlar. Mobil cihazların sınırlı ekran boyutu, kullanıcıların URL’leri ve güvenlik göstergelerini kontrol etmesini zorlaştırır.

Vishing (Sesli Phishing)

Vishing, telefon aramaları yoluyla gerçekleştirilen phishing saldırılarıdır. Saldırganlar, güvenilir kurumları temsil ettiklerini iddia ederek kullanıcıları kandırmaya çalışır. Bu kişisel etkileşim, kullanıcıların savunmalarını düşürmesine ve hassas bilgileri paylaşmasına neden olabilir. Vishing saldırıları, özellikle yaşlı kullanıcılar arasında etkili olabilir.

Modern vishing saldırıları, ses değiştirme teknolojileri ve otomatik arama sistemleri kullanır. Saldırganlar, gerçek müşteri hizmetleri temsilcilerini taklit ederek kullanıcıların güvenini kazanır. Bu saldırılar, genellikle acil güvenlik sorunları veya hesap doğrulama gereklilikleri gibi senaryolar kullanır.

Phishing Saldırıları Nasıl Tespit Edilir?

Phishing saldırılarını tespit etmek, etkili siber güvenlik stratejisinin temel taşlarından birisidir. Kullanıcıların şüpheli mesajları tanıma becerileri geliştirmesi, potansiyel tehditleri erken aşamada engelleyebilir. Modern phishing saldırıları giderek daha sofistike hale gelse de, dikkatli kullanıcılar belirli işaretleri fark edebilir.

Etkili tespit yöntemleri, hem teknik araçları hem de kullanıcı farkındalığını içerir. Kurumsal ortamlarda, kapsamlı güvenlik çözümleri ve düzenli eğitimler, phishing saldırılarına karşı çok katmanlı koruma sağlar. Bireysel kullanıcılar için ise, temel güvenlik prensiplerini öğrenmek ve uygulamak kritik öneme sahiptir.

Şüpheli e-postaları tespit etmenin en etkili yolları arasında gönderen adresini dikkatli kontrol etmek, yazım hatalarını ve dil bilgisi hatalarını fark etmek, acil eylem gerektiren mesajlara şüpheyle yaklaşmak yer alır. Ayrıca, beklenmeyen ekler ve bağlantılar da önemli uyarı işaretleridir. Kullanıcılar, tanımadıkları gönderenlerden gelen mesajlara özel dikkat göstermeli ve doğrulama yapmadan kişisel bilgi paylaşmamalıdır.

Phishing Testi Nedir?

Phishing testi, bir organizasyonun veya bireyin phishing saldırılarına karşı farkındalığını ve direncini ölçmek için yapılan simülasyon çalışmasıdır. Bu testler, gerçek phishing saldırılarını taklit ederek, kullanıcıların nasıl tepki verdiğini değerlendirmeyi amaçlar.

Phishing testleri genellikle şu adımları içerir:

- Planlama: Test kapsamının, hedef kitlenin ve kullanılacak phishing senaryolarının belirlenmesi.

- Kampanya Oluşturma: Gerçekçi phishing e-postaları, mesajları veya web sitelerinin hazırlanması.

- Uygulama: Hazırlanan içeriklerin hedef kitleye gönderilmesi.

- İzleme ve Analiz: Kimlerin tuzağa düştüğünü, kimlerin şüphelenip bildirdiğini izleme ve sonuçları analiz etme.

- Eğitim ve Geri Bildirim: Test sonuçlarına göre kullanıcılara eğitim verilmesi ve farkındalıklarının artırılması.

Düzenli olarak yapılan phishing testleri, çalışanların ve bireylerin güvenlik farkındalığını artırır, zayıf noktaları belirler ve gerçek saldırılara karşı hazırlıklı olmalarını sağlar. Özellikle kurumlar için bu testler, siber güvenlik stratejilerinin önemli bir parçasıdır.

Phishing Saldırılarından Nasıl Korunulur?

Phishing saldırılarından korunmak için çok katmanlı bir güvenlik yaklaşımı benimsenmelidir. Bu kapsamlı strateji, hem teknik önlemleri hem de kullanıcı eğitimini içerir. Etkili koruma yöntemleri, proaktif önlemler alarak saldırıları engellemek ve reaktif önlemlerle potansiyel zararları minimize etmek üzerine kurulur.

Temel koruma önlemleri şunları içerir:

- E-posta Güvenliği: Beklenmedik veya şüpheli e-postaları açmayın. Gönderenin e-posta adresini dikkatlice kontrol edin, yazım hatalarına ve tutarsızlıklara dikkat edin.

- URL Kontrolü: Bir bağlantıya tıklamadan önce, fare imlecini üzerine getirerek gerçek URL’i görün. Şüpheli veya tanımadığınız bağlantılara tıklamaktan kaçının.

- İki Faktörlü Doğrulama (2FA): Mümkün olan her hesap için iki faktörlü doğrulama kullanın. Bu, şifreniz çalınsa bile hesabınızın güvende kalmasını sağlar.

- Yazılım Güncellemeleri: İşletim sisteminizi, tarayıcınızı ve diğer yazılımları güncel tutun. Güncellemeler genellikle güvenlik açıklarını kapatır.

- Şifre Yöneticisi Kullanın: Güçlü, benzersiz şifreler oluşturmak ve yönetmek için şifre yöneticisi kullanın. Her hesap için farklı bir şifre kullanmak önemlidir.

- Güvenlik Yazılımları: Güncel bir antivirüs ve anti-malware yazılımı kullanın. Bu yazılımlar, zararlı bağlantıları ve ekleri tespit edebilir.

- Sürekli Eğitim: Kendinizi ve çalışanlarınızı güncel phishing teknikleri hakkında eğitin. Farkındalık, en iyi savunma mekanizmalarından biridir.

Kurumsal ortamlarda, çalışan eğitimleri ve simülasyon testleri düzenli olarak yapılmalıdır. Bu proaktif yaklaşım, gerçek saldırılar karşısında hazırlıklı olmayı sağlar ve güvenlik kültürünün gelişmesine katkıda bulunur.

Phishing Saldırısına Uğradığınızda Ne Yapmalısınız?

Phishing saldırısına uğradığınızda hızlı ve etkili eylem planı uygulamak, zararın minimize edilmesi için kritik öneme sahiptir. Panik yapmak yerine sistematik bir yaklaşım benimsenmelidir. İlk adımlar, saldırının kapsamını değerlendirmek ve acil güvenlik önlemleri almaktır.

Acil Yapılması Gerekenler

Phishing saldırısına uğradığınızı fark ettiğinizde derhal şu adımları atmalısınız:

- Etkilenen hesapların şifrelerini güçlü ve benzersiz şifrelerle değiştirin

- Yetkisiz işlemler için tüm hesaplarınızı detaylı inceleyin

- Banka ve kredi kartı hesaplarınızdaki şüpheli hareketleri takip edin

- Cihazınızda tam sistem taraması gerçekleştirin

- Henüz yapmadıysanız tüm önemli hesaplarda 2FA’yı etkinleştirin

Bu acil önlemler, saldırının yayılmasını engelleyebilir ve ek zararları önleyebilir. Hızlı müdahale, uzun vadeli güvenlik sorunlarının önüne geçmek için vazgeçilmez bir adımdır.

İlgili Kurumlara Bildirim

Phishing saldırısı sonrasında ilgili kurumları bilgilendirmek hem kişisel güvenliğiniz hem de toplumsal farkındalık için önemlidir:

- Finansal bilgilerinizin çalındığını düşünüyorsanız derhal bankanızı arayın

- Resmi şikayet kanallarını kullanın

- Saldırı e-postalarını spam olarak işaretleyin ve rapor edin

- Hesaplarınız ele geçirildiyse platform güvenlik ekiplerine başvurun

Bu bildirimler, hem kişisel durumunuzun çözülmesine hem de benzer saldırıların önlenmesine katkıda bulunur. Kollektif farkındalık, siber güvenlik ekosisteminin güçlenmesine yardımcı olur.

Phishing Saldırılarının Cezası Nedir?

Phishing saldırıları, dünya genelinde ciddi siber suçlar olarak kabul edilir ve ülkelere göre değişen cezai yaptırımları vardır. Türkiye’de phishing saldırıları, Türk Ceza Kanunu (TCK) kapsamında değerlendirilir.

TCK’nın 243. maddesi “Bilişim Sistemine Girme” suçunu düzenler ve phishing yoluyla bir bilişim sistemine yetkisiz erişim sağlama eylemini kapsar. Bu suç için 1 yıldan 3 yıla kadar hapis cezası öngörülmüştür.

Eğer phishing saldırısı sonucunda veri çalınması, değiştirilmesi veya yok edilmesi söz konusu olursa, TCK’nın 244. maddesi uyarınca 2 yıldan 6 yıla kadar hapis cezası verilebilir.

Ayrıca, phishing yoluyla elde edilen bilgilerle dolandırıcılık yapılması durumunda, TCK’nın 158. maddesi uyarınca “nitelikli dolandırıcılık” suçu işlenmiş olur ve bu suç için 3 yıldan 10 yıla kadar hapis cezası öngörülmüştür.

Kurumsal bilgilere yönelik phishing saldırılarında, ticari sır niteliğindeki bilgilerin ele geçirilmesi durumunda, TCK’nın 239. maddesi uyarınca “ticari sır, bankacılık sırrı veya müşteri sırrı niteliğindeki bilgi veya belgelerin açıklanması” suçu kapsamında da cezai yaptırımlar uygulanabilir.

Phishing saldırılarının cezaları, saldırının kapsamına, neden olduğu zarara ve mağdur sayısına bağlı olarak değişebilir. Bu tür siber suçlarla mücadele, hem ulusal hem de uluslararası düzeyde giderek daha fazla önem kazanmaktadır.

Gerçek Phishing Saldırı Örnekleri

Phishing saldırıları herkesin başına gelebilir. Doğru şekilde tedbir alınmaması durumunda kurumsal hesaplar dahi phishing saldırısı sonucu kaybedilebilir. Bu durumun hem Türkiye’de hem de dünyada sayısız örneği bulunur.

Bu sorunun son dönemdeki mağdurlarından biri, Türkiye’nin ünlü YouTuber’larından Ruhi Çenet’tir. Yakın dönemde global pazara da açılan ve dünya genelinde milyonlarca takipçisi olan Ruhi Çenet’in YouTube hesabını kısa süreliğine internet korsanlarına kaptırmasına sebep olan yöntem de phishingdir. Yapılan araştırmalar, siber korsanların Ruhi Çenet’in kişisel bilgisayarına phishing yöntemiyle sızdığını ve YouTube şifrelerini öğrenerek hesabı ele geçirdiğini ortaya koymuştur.

2022 yılında Fenerbahçe Spor Kulübü’nün resmi sosyal medya hesaplarını kısa süreliğine kaybetmesi de yine phishing (oltalama) saldırıları sebebiyle gerçekleşmiştir. Kanal şifrelerine sahip yetkililerin internet korsanları tarafından gönderilen ve casus virüs içeren linklere tıklaması sebebiyle hesap verileri yabancı şahısların eline geçmiş ve kısa süreli bir krize sebep olmuştur.

Berqnet SASE ile Verileriniz Güvende

Phishing gibi sosyal mühendislik temelli tehditlere karşı yalnızca kullanıcı farkındalığı değil, güçlü ağ güvenliği mimarileri de gereklidir. Berqnet SASE çözümü, kurumsal ağ trafiğini bulut tabanlı güvenlik katmanlarından geçirerek e-posta, web ve uygulama trafiğinde phishing girişimlerini proaktif şekilde engeller. Bu sayede kullanıcılar, zararlı bağlantılara yönlendirilmeden korunur.

Ayrıca Zero Trust Network Access (ZTNA) bileşeni, her erişim isteğini kimlik, cihaz güvenliği ve risk düzeyine göre değerlendirerek, saldırganların kurumsal sistemlere sızma ihtimalini en aza indirir. Phishing yoluyla ele geçirilen kimlik bilgileri kullanılsa bile ZTNA, yetkisiz erişimi engeller.

Sıkça Sorulan Sorular

Phishing e-postalarını tespit etmek için gönderen adresini dikkatli kontrol edin, yazım hatalarına dikkat edin ve acil eylem gerektiren mesajlara şüpheyle yaklaşın. Ayrıca, beklenmeyen ekler ve şüpheli bağlantılar önemli uyarı işaretleridir.

Derhal şifrelerinizi değiştirin, finansal hesaplarınızı kontrol edin, bankanızı bilgilendirin ve güvenlik yazılımı ile tam sistem taraması yapın. Ayrıca ilgili kurumları bilgilendirmeyi unutmayın.

Sahte banka e-postaları, acil güvenlik uyarıları, sahte teslimat bildirimleri, sosyal medya doğrulama mesajları ve sahte teknik destek aramaları en yaygın phishing taktikleri arasında yer alır.

Düzenli güvenlik eğitimleri düzenleyin, simülasyon testleri yapın, güncel tehdit örnekleri paylaşın ve güvenlik politikalarını net şekilde belirleyin. Pozitif güvenlik kültürü oluşturmaya odaklanın.

Mobil cihazlarda güvenlik yazılımı kullanın, uygulama mağazalarından indirme yapın, SMS bağlantılarına dikkatli yaklaşın ve cihaz işletim sistemini güncel tutun.

İki faktörlü doğrulama güvenliği önemli ölçüde artırır ancak gelişmiş phishing saldırıları 2FA’yı da aşabilir. Bu nedenle çok katmanlı güvenlik yaklaşımı benimsenmelidir.

Kaynakça

En çok okunanlar